Бувають ситуації коли при відправленні повідомлень з сайту листи потрапляють в спам, що впливає на зручність користування Вашим сервісом. Розберемо які чинники впливають на це.

1. Загальний або виділений IP

Якщо Ваш сайт розташований на хостингу, де поштовий сервер використовує загальний IP – є ймовірність що інший якийсь клієнт відправляє спам, в результаті чого IP потрапляє в чорний список. Через це інші поштові сервіси можуть автоматично відправляти листи в спам або зовсім відхиляти.

Для перевірки змісту IP в чорних списках можемо скористатися сервісом:https://mxtoolbox.com/blacklists.aspx

Зверніть увагу: по кожному чорному списку витяг IP відбувається по різному, в більшості випадків потрібно писати окремий лист із запитом на видалення або скористатися функціоналом сайту представника чорного списку.

2. Правильність налаштування записів SPF, DMARK, DKIM

Дані записи є TXT записами в доменній зоні Вашого домену. Розберемо що вони означають.

DKIM (Domain Keys Identified Mail) – за допомогою цього запису підтверджується справжність відправника. DKIM має приватний (закритий) і публічний (відкритий) ключ, приватний ключ прописується на сервері і за допомогою його формуються заголовки вихідної пошти, а публічний ключ прописується на стороні DNS у вигляді TXT запису, і має вигляд:

mandrill._domainkey.example.com. "TXT v=DKIM1; k=rsa;

p=(згенерований публічний ключ).

SPF (Sender Policy Framework) – це запис, яка містить в собі інформацію про сервера, з яких можна відправляти пошту з вашого домену. Даний запис може мати наступний вигляд:

example.com. TXT "v=spf1 include:_spf.google.com include:spf.yahoo.com -all"

Тому даний запис знижує потрапляння листів в спам.

DMARC (Domain-based Message Authentication, Reporting and Conformance) – за допомогою цього запису сервер, який приймає пошту, може вирішити що робити з цим листом. Тобто, даний запис працює якщо налаштовані записи DKIM і SPF, якщо лист не пройшов одну з цих перевірок то він не пройде і перевірку DMARC, і навпаки. Якщо лист пройшов одну з перевірок DKIM і SPF – то і DMARC він так само може пройти.

Даний запис може мати наступний вигляд:

_dmarc.example.com. TXT "v=DMARC1; p=reject; sp=reject; ruf=mailto:error@example; fo=1"

В даному записі можна вказати пошту, на яку будуть приходити звіти, які не пройшли перевірку DMARC.

3. PTR запись

PTR запис (rDNS) – це спеціальний запис в DNS, який пов’язує доменне ім’я з IP адресою сервера, тобто ім’ям хоста. Даний запис дуже корисний для серверів вихідної пошти і служить для обходу спамерів які використовують шахрайські доменні імена для розсилки спаму. Тому, такі популярні поштові сервіси як yahoo.com, gmail.com перевіряють цей запис, і якщо підпис невірний – вони можу відхиляти зовсім таку пошту. Тільки одне доменне ім’я або запис можуть бути тільки на 1 IP адресі. Перевірити, який хост у IP можна різними способами.

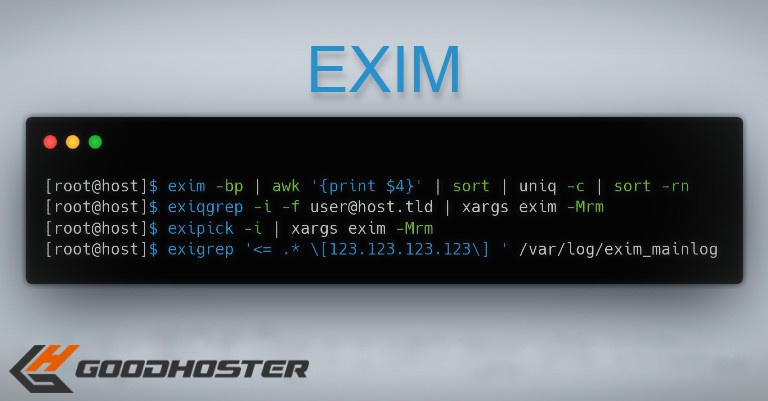

Утилітою dig, яка доступна на linux\Mac:

dig -x IP_ADDRESS

Наприклад:

~#: dig -x 31.28.169.4 id 10149 opcode QUERY rcode NOERROR flags QR RD RA ;QUESTION 4.169.28.31.in-addr.arpa. IN PTR ;ANSWER 4.169.28.31.in-addr.arpa. 3599 IN PTR host4.goodhoster.net. ;AUTHORITY ;ADDITIONAL

Утилітою nslookup , яка доступна на Windows:

C:\Users\lyjex>nslookup 31.28.169.4 #: dns.google Address: 8.8.8.8 #: host4.goodhoster.net Address: 31.28.169.4

Або скористатися онлайн сервісами, наприклад: https://toolbox.googleapps.com/apps/dig/#PTR/

4. Вміст листа.

Важливим пунктом є так само те, що саме міститься в листі який Ви відправляєте. Популярні сервіси перевіряють отримані листи на віруси і шкідливі посилання, в результаті чого лист проходить перевірку або потрапляє в спам.

Ви так само можете скористатися безкоштовними перевірками на якість Ваших листів, наприклад: https://www.mail-tester.com/